Este guia é direcionado à criação de políticas na plataforma Bitdefender GravityZone e na ferramenta Bitdefender Endpoint Security Tool (BEST) com base em recomendações da Bitdefender.

Aviso: Configurações recomendadas não significam automaticamente "a melhor opção" para cada situação ou empresa.

As recomendações são de natureza geral e não são adaptadas especificamente à sua organização. Essas diretrizes devem ser validadas considerando seu contexto operacional, requisitos de conformidade e tolerância ao risco.

Para mais recomendações e informações adicionais acesse o portal oficial da Bitdefender:

Best Practices: GravityZone and BEST Policy Configuration

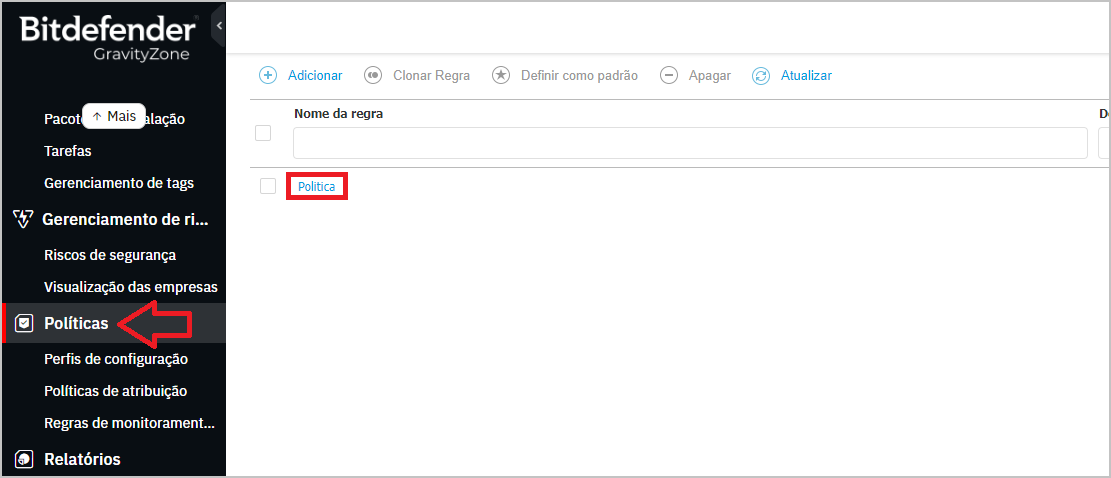

Acesse seu painel de administração com suas credenciais.

- No menu à esquerda clique em Políticas.

- Ao lado selecione a política que deseja editar.

SENHA CONTRA REMOÇÃO

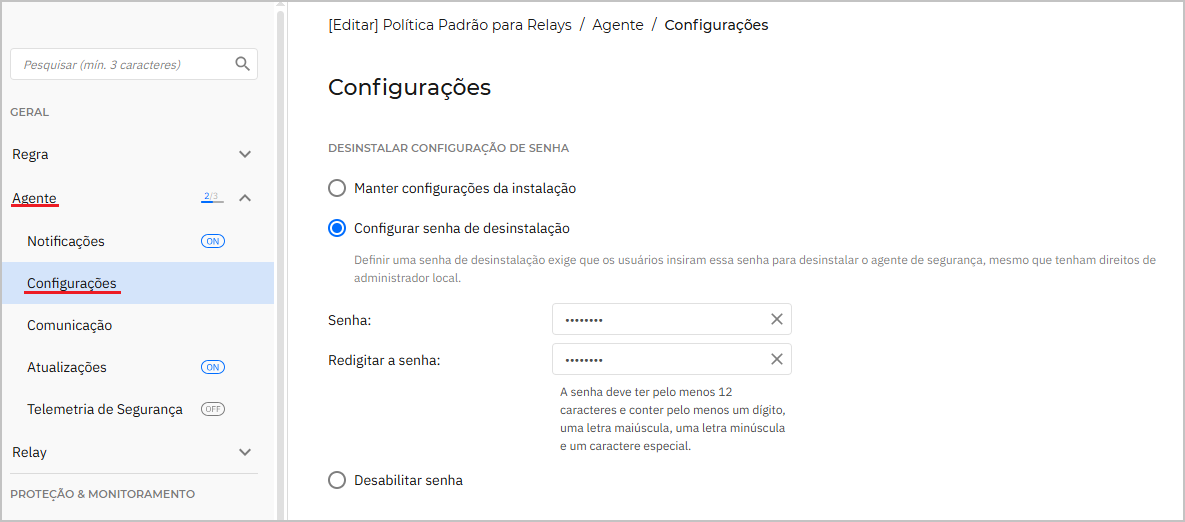

Clique em Agente > Configurações

- No campo Desinstalar a configuração da senha

Marque a opção Configurar senha de desinstalação

- Nos campos senha e redigitar a senha defina uma senha que será usada para evitar remoção não autorizada do bitdefender.

Obs: A senha deve conter ao menos 12 caracteres e cumprir a seguinte complexidade: ao menos um dígito, uma letra maiúscula, uma letra minúscula e um caractere especial.

ANTIMALWARE

Este item protege contra todos os tipos de malware, incluindo: Vírus, Ransomware, Trojans, Worms, Spyware, softwares maliciosos entre outros. Certifique-se que suas configurações estejam de acordo com o perfil abaixo:

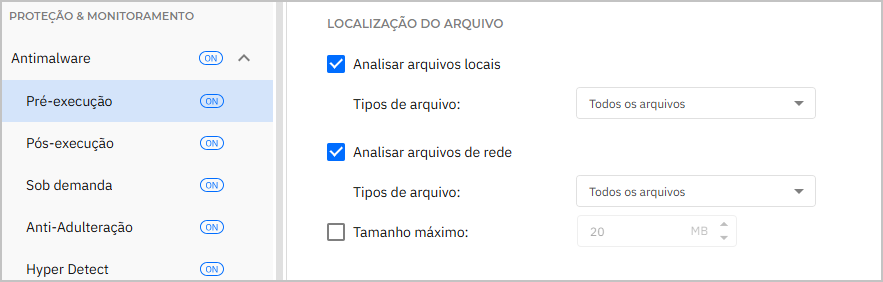

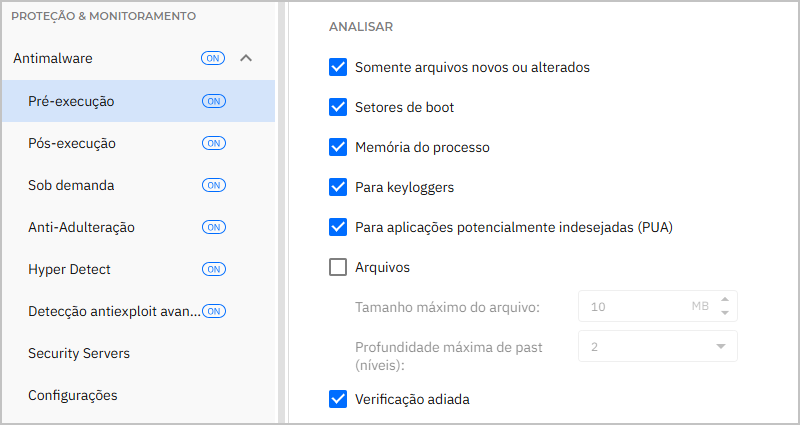

Antimalware > Pré-execução

Clique em Antimalware > Pré-execução

- Certifique-se que a função Análise no Acesso marcada

- Para Endpoints: Selecione a opção Normal para reestabelecer os padrões de segurança caso tenham sido alterados

- Para Servidores: Selecione a opção Agressivo para reestabelecer os padrões de segurança caso tenham sido alterados

- Em Localização do Arquivo para Analisar arquivos locais e Analisar arquivos de rede mantenha selecionada a opção Todos os arquivos e desmarque a opção Tamanho máximo

- Em Analisar deixe habilitado as opções Somente arquivos novos ou alterados, Setores de boot, Memória do processo, para keyloggers, para aplicações potencialmente indesejadas (PUA) e verificação adiada.

Obs. A opção Arquivos determina se serão analisados arquivos compactados. Selecione esta opção se desejar ativar a verificação de arquivos compactados em tempo real.

A verificação de arquivos compactados é um processo lento e que consome muitos recursos. Se optar por usar esta opção, recomendamos que defina 100 MB como tamanho máximo e 16 como profundidade máxima.

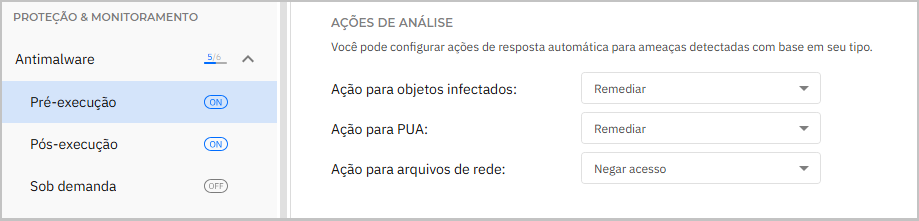

- Em Ações da Analise para Ação para objetos infectados e Ação para PUA mantenha selecionada a opção Remediar

Antimalware > Pós-execução

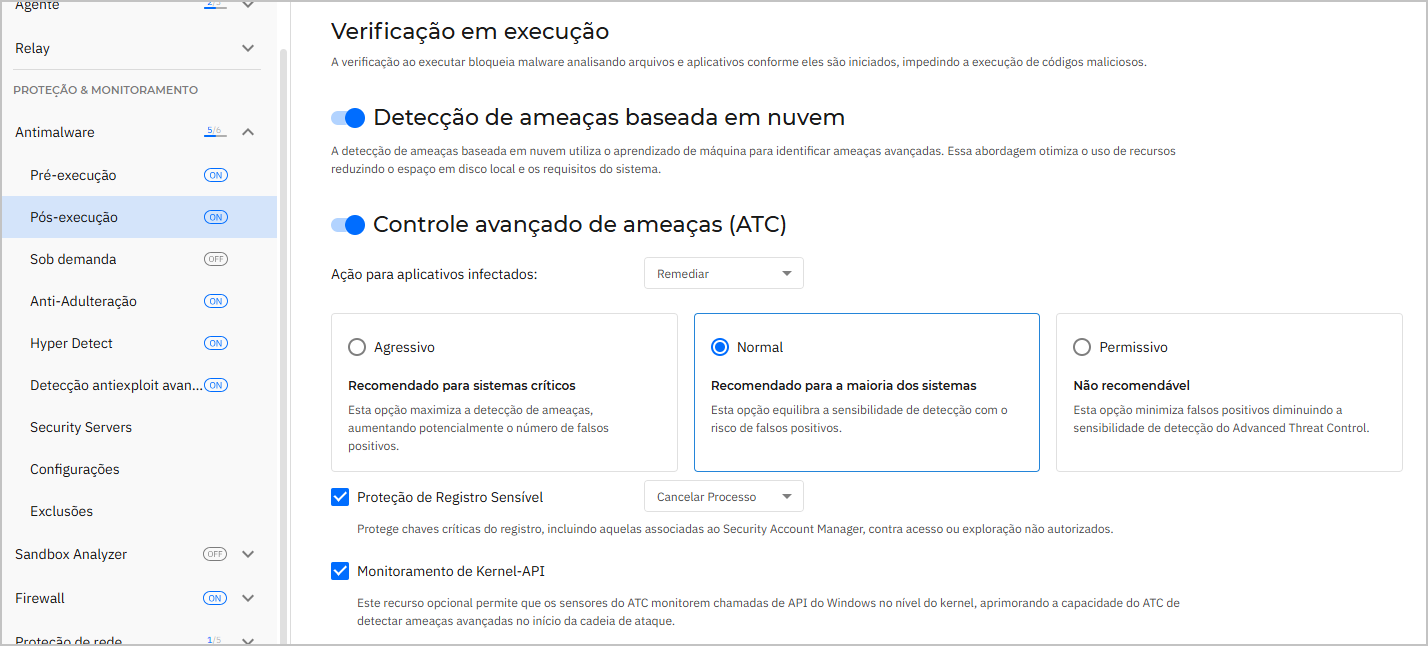

Clique em Antimalware -> Pós-execução

- Habilite a função Detecção de ameaças baseada em nuvem

- Habilite a função Controle avançado de ameaça, no campo Ação para aplicações infectadas selecione: Remediar

- Para Endpoints: Selecione a Sensibilidade de analise para: Normal

- Para Servidores: Selecione a Sensibilidade de analise para: Agressivo

- Habilite a opção Proteção de registro sensível e defina a ação tomada para: Cancelar processo

- Habilite a opção Monitoramento de Kernel-API

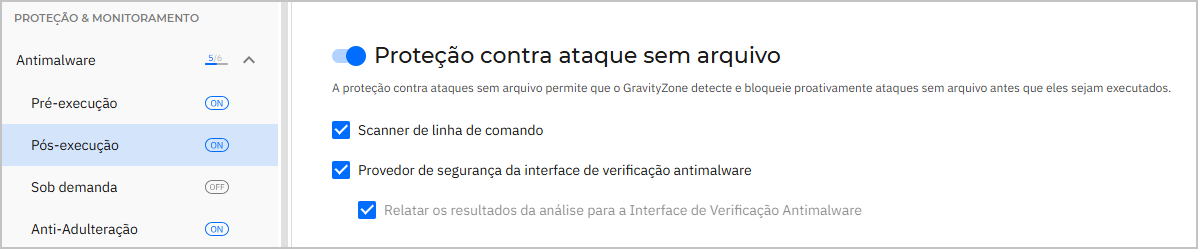

- Habilite a função Proteção contra ataque sem arquivo

- Habilite a opção Scanner de linha de comando

- Habilite a opção Provedor de segurança da Interface de verificação Antimalware

- Habilite a opção Relatar os resultados da análise para a Interface de verificação Antimalware

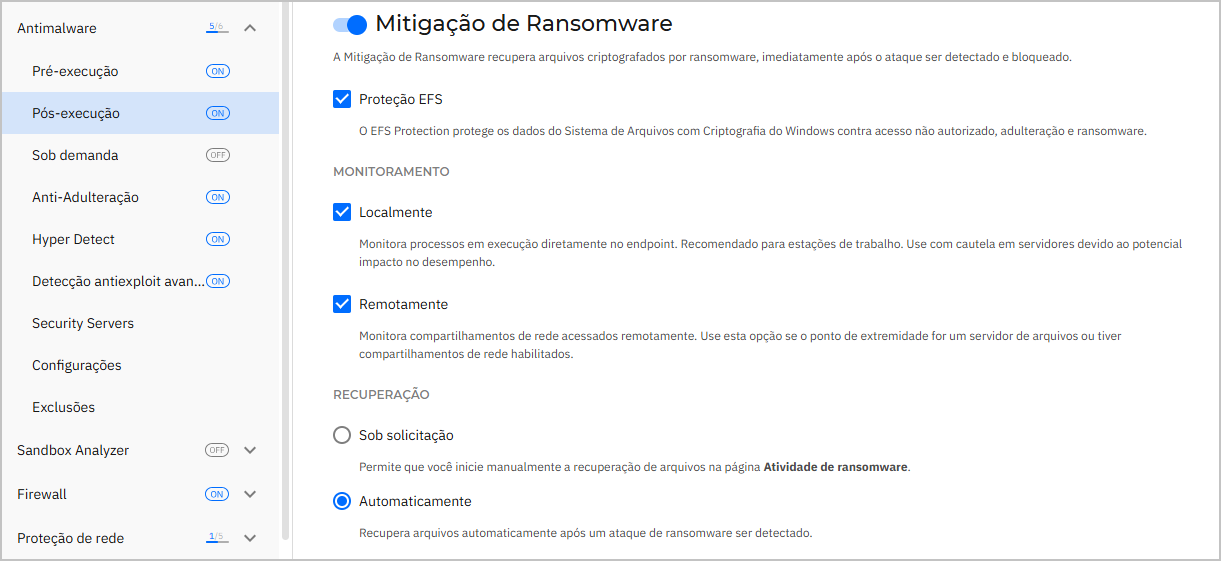

- Habilite a função Mitigação de Ransomware

- Habilite a opção Proteção EFS

- Habilite o modelo de monitoramento: Localmente

- Habilite o modelo de monitoramento: Remotamente

- Selecione o modo de recuperação: Automaticamente